В данной статье рассмотрим IP Firewall, Address List в Mikrotik.

Что можно туда добавлять, зачем они используются и какова механика использования адрес листов.

Address List

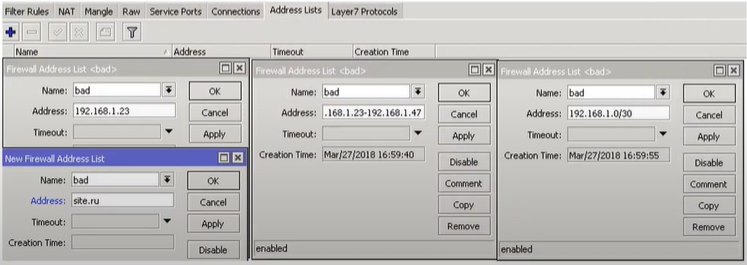

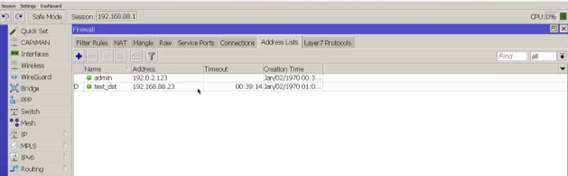

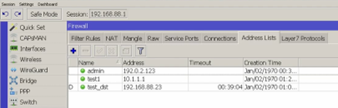

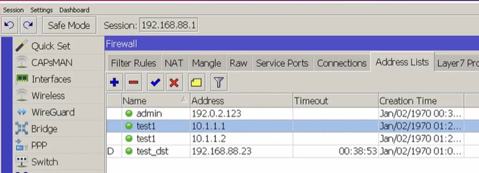

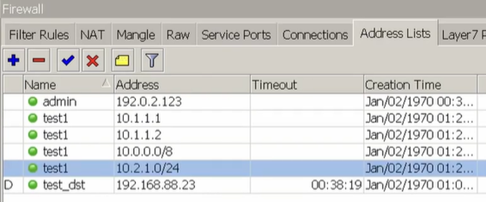

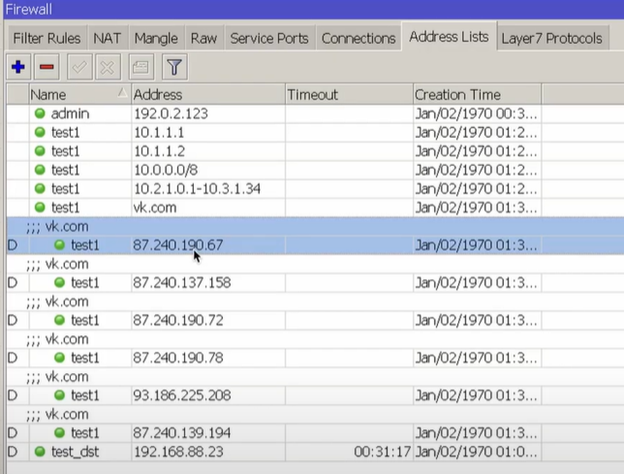

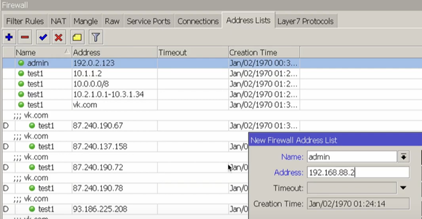

Вот как это выглядит в разделе IP -> Firewall -> Address Lists

Или можно посмотреть через терминал.

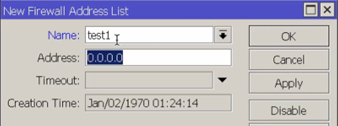

/ip firewall address-list printСоздаем новый адрес лист, называем test1.

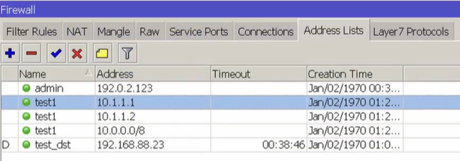

Добавляем отдельный IP-адрес 10.1.1.1

Можно добавить еще один IP-адрес 10.1.1.2

/ip firewall address-list add address=10.1.1.2 list=test1

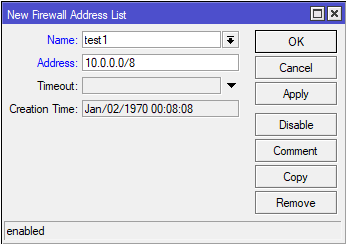

Можно добавить целую подсеть. Для этого выбираем адрес лист test1 и пишем 10.0.0.0/8

/ip firewall address-list add address=10.0.0.0/8 list=test1

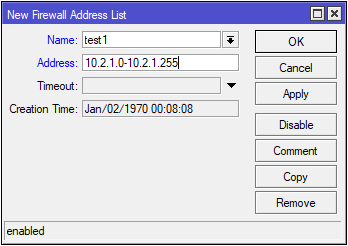

Также можем добавить сюда диапазон IP-адресов. Например, test1 — имя адрес листа и диапазон 10.2.1.0-10.2.1.255.

Такой диапазон может быть преобразован в целую подсеть подсеть.

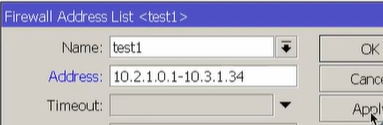

Но диапазон может быть и гораздо более широким, например:

Сюда входит довольно большое количество ip-адресов.

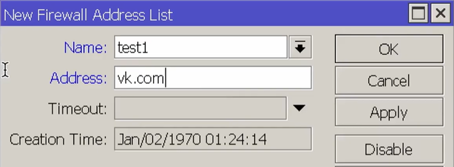

Также в адрес лист может быть добавлено доменное имя.

/ip firewall address-list add address=vk.com list=test1

При добавлении доменного имени можем увидеть, как произошел resolve нашего доменного имени в IP адреса.

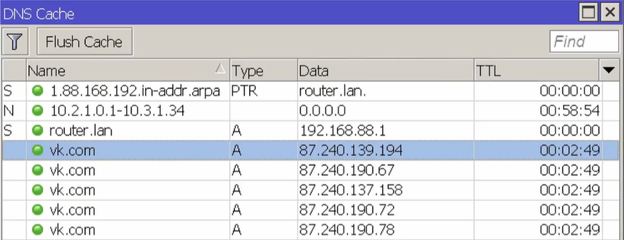

Это можно увидеть в IP -> DNS Cache. Посмотрим vk.com

Почти три минуты время жизни данный доменной записи. Через три минуты есть вероятность, что адреса обновятся и IP адреса в адрес листе у нас также будут обновлены.

Также можно добавить Timeout к нашим записям. Например, 10 секунд. Через это время данный участник адрес листа удалится.

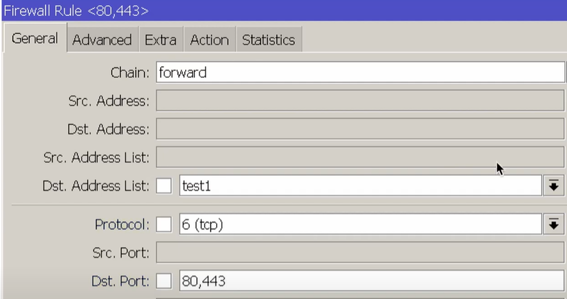

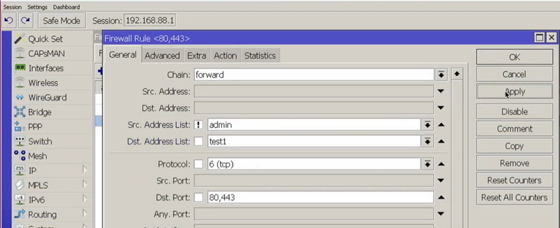

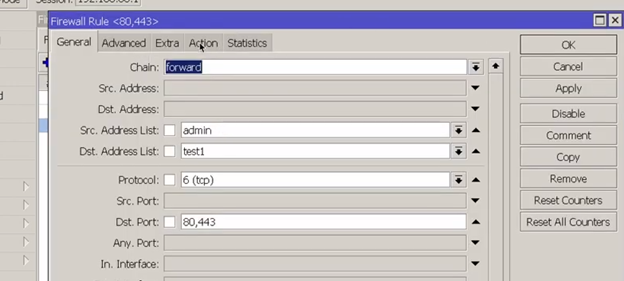

Правила, которые можно писать в будущем, можем заполнять с использованием адрес листов. Если говорим про направление движения трафика, то есть, если нам надо заблокировать какие-то ресурсы в интернете, то мы используем Destination address list.

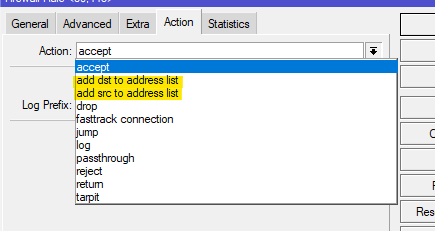

То есть, например, если хотим заблокировать доступ к контакту по 80 и 443 порту, то используем подобное правило: Если трафик идет через наш роутер в сторону адрес листа, в котором указаны ip-адреса vk.com по протоколу tcp, порту 80 и 443, то в данном случае Action разрешен

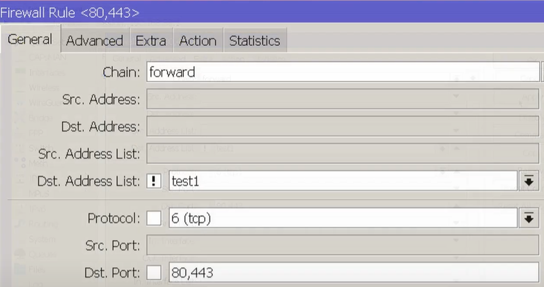

/ip firewall filter add action=accept chain=forward dst-address-list=test1 dst-port=80,443 protocol=tcpТакже можно использовать инверсию – Кроме. То есть, если мы сделаем правило Action drop, то правило будет значить — кроме доступа к этим адресам (test1), мы можем получать доступ. Vk.com у нас будет открываться, а все остальное, что не входит в данный адрес лист открываться не будет.

/ip firewall filter add action=accept chain=forward dst-address-list=!test1 dst-port=80,443 protocol=tcpМожно сделать отдельный адрес лист, например, под администраторов. В данном случае уже есть адрес лист admin, в котором можно указывать допустим адрес нашего администратора.

И сделать в нашем правиле — кроме администратора доступ к контакту запрещен всем остальным.

Потому что его IP-адрес находится в адрес листе admin и с этого адрес листа доступ разрешен.

Также можно сделать обратное правило, например, что администратору в контакт нельзя.

Хотелось бы напомнить про правило сборщик, которое позволяет заполнять наши адрес листы теми или иными адресами. Либо с адреса источника в заголовке пакета add src to address list, либо с адреса назначения в заголовке пакета add dst to address list.

add src to address list — адрес источника в заголовке пакета.

add dst to address list — адрес назначения в заголовке пакета.

На данном этапе работа с адрес листами закончена.

System

System

Firewall

Firewall

Беспроводные технологии

Беспроводные технологии

Мониторинг

Мониторинг

Hardware

Hardware

Основы сетевых технологий

Основы сетевых технологий

С вами скоро свяжутся