июля

2024

Описание:

На вебинаре вы узнаете о новейших функциях CAPsMAN на RouterOS 7, которые помогут улучшить управление и производительность вашей Wi-Fi сети.

Основные темы:

1. Новые функции Wi-Fi драйвера:

- 802.11k: Оптимизация радио ресурсов.

- 802.11r: Ускоренное роуминг-подключение.

- 802.11v: Улучшенное управление клиентскими устройствами.

2. Практическая настройка:

- Пошаговые инструкции по настройке CAPsMAN.

- Решение проблем с устройствами разных поколений.

- Совместная работа старых и новых устройств.

3. Безопасность сети:

- Внедрение WPA3 для усиленной защиты данных.

- Защита служебных кадров 802.11w.

4. Инструменты анализа спектра:

- Новые возможности анализа спектра в последних обновлениях RouterOS.

Для кого:

IT-специалисты, системные администраторы и инженеры по сетям, работающие с корпоративными и домашними сетями.

Преимущества:

После вебинара вы сможете эффективно настроить и управлять своей Wi-Fi сетью, улучшив зону покрытия, качество приема и безопасность.

Описание:

На вебинаре вы узнаете о новейших функциях CAPsMAN на RouterOS 7, которые помогут улучшить управление и производительность вашей Wi-Fi сети.

Основные темы:

1. Новые функции Wi-Fi драйвера:

- 802.11k: Оптимизация радио ресурсов.

- 802.11r: Ускоренное роуминг-подключение.

- 802.11v: Улучшенное управление клиентскими устройствами.

2. Практическая настройка:

- Пошаговые инструкции по настройке CAPsMAN.

- Решение проблем с устройствами разных поколений.

- Совместная работа старых и новых устройств.

3. Безопасность сети:

- Внедрение WPA3 для усиленной защиты данных.

- Защита служебных кадров 802.11w.

4. Инструменты анализа спектра:

- Новые возможности анализа спектра в последних обновлениях RouterOS.

Для кого:

IT-специалисты, системные администраторы и инженеры по сетям, работающие с корпоративными и домашними сетями.

Преимущества:

После вебинара вы сможете эффективно настроить и управлять своей Wi-Fi сетью, улучшив зону покрытия, качество приема и безопасность.

июня

2024

- Введение в OpenVPN и Mikrotik: В начале вебинара будет представлено краткое введение в технологию OpenVPN и возможности, которые она предоставляет. Также будут рассмотрены основные функциональные возможности роутеров Mikrotik для настройки VPN-сервера.

- Настройка OpenVPN-сервера на Mikrotik: В рамках этого раздела участники узнают о шагах по настройке OpenVPN-сервера на устройствах Mikrotik. Будут представлены основные параметры конфигурации, необходимые для создания безопасного и стабильного VPN-соединения.

- Подключение мобильных устройств к OpenVPN: Этот раздел посвящен настройке подключения мобильных устройств (таких как смартфоны и планшеты) к OpenVPN-серверу на Mikrotik. Участники узнают о специфике настройки клиентских приложений на мобильных устройствах для установки VPN-соединения.

- Подключение десктопных устройств к OpenVPN: В этом разделе будет рассмотрено подключение десктопных устройств (например, компьютеров и ноутбуков) к OpenVPN-серверу на Mikrotik. Участники узнают о настройке клиентских приложений на различных операционных системах для обеспечения доступа к VPN-соединению.

- Обеспечение безопасности и управление доступом: Важной частью вебинара будет обсуждение методов обеспечения безопасности OpenVPN-сервера на Mikrotik и управления доступом пользователей. Будут рассмотрены вопросы аутентификации, шифрования данных и настройки прав доступа.

- Решение типичных проблем и советы по оптимизации: В завершающем разделе вебинара будут представлены типичные проблемы, с которыми могут столкнуться администраторы при настройке OpenVPN на Mikrotik, а также советы по их решению и оптимизации работы VPN-сервера.

- Введение в OpenVPN и Mikrotik: В начале вебинара будет представлено краткое введение в технологию OpenVPN и возможности, которые она предоставляет. Также будут рассмотрены основные функциональные возможности роутеров Mikrotik для настройки VPN-сервера.

- Настройка OpenVPN-сервера на Mikrotik: В рамках этого раздела участники узнают о шагах по настройке OpenVPN-сервера на устройствах Mikrotik. Будут представлены основные параметры конфигурации, необходимые для создания безопасного и стабильного VPN-соединения.

- Подключение мобильных устройств к OpenVPN: Этот раздел посвящен настройке подключения мобильных устройств (таких как смартфоны и планшеты) к OpenVPN-серверу на Mikrotik. Участники узнают о специфике настройки клиентских приложений на мобильных устройствах для установки VPN-соединения.

- Подключение десктопных устройств к OpenVPN: В этом разделе будет рассмотрено подключение десктопных устройств (например, компьютеров и ноутбуков) к OpenVPN-серверу на Mikrotik. Участники узнают о настройке клиентских приложений на различных операционных системах для обеспечения доступа к VPN-соединению.

- Обеспечение безопасности и управление доступом: Важной частью вебинара будет обсуждение методов обеспечения безопасности OpenVPN-сервера на Mikrotik и управления доступом пользователей. Будут рассмотрены вопросы аутентификации, шифрования данных и настройки прав доступа.

- Решение типичных проблем и советы по оптимизации: В завершающем разделе вебинара будут представлены типичные проблемы, с которыми могут столкнуться администраторы при настройке OpenVPN на Mikrotik, а также советы по их решению и оптимизации работы VPN-сервера.

мая

2024

- Обзор особенностей Mikrotik для VPN: Вебинар начнется с обзора основных возможностей Mikrotik в контексте VPN. Участники узнают о доступных функциях и инструментах, которые помогут им настроить и управлять VPN-соединениями. - Типы VPN-протоколов и их применение: В ходе вебинара будет рассмотрено различные типы VPN-протоколов, их преимущества и недостатки, а также области их применения в сетях Mikrotik. Это поможет сисадминам выбрать наиболее подходящий протокол для своих потребностей. - Настройка VPN-сервера и клиентов: Участники узнают о процессе настройки VPN-сервера и клиентов в Mikrotik. Будут рассмотрены ключевые шаги, необходимые для создания безопасного и эффективного VPN-соединения между удаленными узлами сети. - Выбор VPN-протокола: С учетом разнообразия VPN-протоколов, этот раздел поможет сисадминам определиться с выбором наиболее подходящего протокола для конкретной сетевой среды на основе требований к безопасности, производительности и совместимости. - Применение VPN в различных сценариях: В этом разделе будут рассмотрены различные сценарии использования VPN в сетях Mikrotik, включая удаленный доступ к офисным ресурсам, обеспечение безопасного соединения между филиалами компании и защиту сетевого трафика. - Демонстрация на практике: В завершение вебинара будет проведена демонстрация на практике настройки и использования VPN в Mikrotik. Это поможет участникам получить практические навыки и уверенность в работе с данной технологией.

апреля

2024

Основы QoS (Quality of Service): - Важность QoS для оптимизации производительности сети и улучшения восприятия сервиса пользователями. - Методы реализации QoS в MikroTik: Best Effort, IntServ, DiffServ. Приоритизация и администрирование очередей: - Принципы работы с дочерними очередями для распределения ресурсов в зависимости от приоритета задач. - Эффективное управление очередями с применением новых типов очередей: codel, fq-codel, и cake Настройка и маркировка трафика: - Использование Simple Queues и Queue Tree для управления приоритетами и пропускной способностью. - Применение маркировки пакетов с использованием mangle для детализированной классификации трафика. Решение проблем с Bufferbloat: - Описание проблемы Bufferbloat и её влияние на задержки в сети. - Применение fq-codel и cake для уменьшения задержек и повышения качества соединения. Методы управления пропускной способностью: - Конфигурации CIR (Committed Information Rate) и MIR (Maximal Information Rate) для гарантии полосы пропускания и максимальной производительности. Адаптация под различные сетевые условия: - Использование динамических методов классификации и управления пропускной способностью в зависимости от текущих условий сети.

июня

2023

В современном мире, где доступ в интернет является необходимостью, обеспечение надежного и стабильного соединения становится критически важным. Одним из способов обеспечения надежности соединения является настройка резервирования в Mikrotik. В данном видео мы рассмотрим основные принципы настройки резервирования Dual-WAN в Mikrotik. Вы узнаете, как настроить два соединения с разными интернет-провайдерами и настроить их для автоматического переключения в случае сбоя одного из них. Мы подробно рассмотрим пошаговую настройку резервирования в Mikrotik. Вы узнаете, как настроить маршруты, настроить интерфейсы и правила маршрутизации, а также как проверить работоспособность настроенного соединения. В конце видео мы также рассмотрим преимущества настройки резервирования в Mikrotik. Вы узнаете, как этот инструмент может помочь вам обеспечить надежное и стабильное соединение, а также увеличить эффективность работы бизнеса. Таким образом, настройка резервирования в Mikrotik - это важный инструмент для обеспечения надежности и стабильности соединения, что является критически важным для бизнеса и повседневной жизни.

июля

2022

OSPF - это протокол динамической маршрутизации, который реализован практически на всем приличном корпоративном сетевом оборудовании. OSPF - это стандарт де-факто для любой сети, в которой используется динамическая маршрутизация. Мы разберем основные особенности OSPF: как он устроен, как работает, как настраивается. В рамках вебинара соберем сеть, которая на ваших глазах будет настроена на работу с OSPF. Далее начнем экспериментировать, отрезая отдельные каналы или убивая отдельные маршрутизаторы, при этом наблюдая за тем, как перенастраивается маршрутизация на всех роутерах.

апреля

2022

WireGuard - одно из важнейших приобретений RouterOS 7. Он прост, он быстр, он работает на всех популярных платформах. В нем нет чего-то, чего мы в нем не ждем. Похоже, что он может заметно подвинуть все остальные VPN-протоколы, многие из которых уже морально устарели. На вебинаре мы познакомимся с его настройкой на Mikrotik, проведем тесты производительности, пройдемся по очевидным и неочевидным настройкам.

декабря

2021

Инженер технической поддержки MikroTik расскажет о новинках Mikrotik, после чего состоится сессия вопросов и ответов. С вас - вопросы, с Сергея - ответы. На нашем MUoM мы столкнулись с выходом из строя звукового оборудования, из-за чего время доклада Сергея фактически ушло на траблшутинг и перестраивание всей звуковой коммутации. Но, возможно, это и к лучшему: у нас будет гораздо больше времени, чтобы пообщаться с Сергеем и задать ему все накипевшие вопросы.

декабря

2021

MUM (Mikrotik User Meeting) - мероприятие, на котором выступают практикующие специалисты по сетям, рассказывая о своем опыте в решении конкретных корпоративных задач. Мы делимся знаниями, опытом, кейсами для того, чтобы вы могли внедрять аналогичные сложные корпоративные системы у себя. На мероприятии пройдет порядка 10 докладов на следующие тематики: - Построение корпоративных сетей - Беспроводные сети - Использование VPN-технологий - Коммутация и L2 и многие другие темы.

июля

2021

Существует множество вариантов организации защищенных туннелей между офисами. Один из вариантов L2tp + ipsec. Несмотря на то что обычно данная связка используется как способ подключения мобильных сотрудников к офисным ресурсам у нее есть свои плюсы в схеме сеть-сеть. На семинаре поговорим о плюсах. Поговорим о том как сделать ipsec на сертификатах для работы с l2tp. Тайм-код: 00:00 Содержание выступления 01:24 Голосование. Какой l3 VPN вы используете в ROS? 05:22 Классическая схема. Есть открытая сеть, через которую мы делаем туннель 07:47 L2tp 08:32 Ipsec transport mode 09:23 L2tp + ipsecmode 10:46 L2tp базовая настройка сервера 11:59 L2tp базовая настройка клиента 30:39 Ручная настройка ipsec в транспортном режиме для L2tp 36:42 Создание Сертификата CA 43:11 Настройка peer и identities на L2tp сервере 56:54 Настройка policies на L2tp клиенте 1:05:59 Настройка маршрутизации 1:33:09 MLPPP 1:38:14 Выводы 1:43:32 Ответы на вопросы Презентация к видео: http://mkrtk.ru/wbl2tp

июля

2021

Это первое мероприятие, посвященное изучению работы и настройки компьютерных сетей. Среди участников мероприятия мы рассчитываем увидеть начинающих ИТ-специалистов, программистов, студентов и других ребят, интересующихся тем, как работают компьютерные сети. Разберем работу сетевых протоколов, а именно: - Стек протоколов TCP/IP: как он устроен и почему без него немыслим Интернет - DNS - протокол, по которому мы пишем в браузере Yandex.ru, а не 87.250.250.242 - DHCP - протокол, по которому мы, подключившись к сети, сразу имеем выход в Интернет, а не настраиваем свой телефон или ноутбук - WiFi - как он работает и чего общего у него с микроволновой печкой - И другие важные протоколы Чтобы теория ложилась на практику, мы будем параллельно настраивать роутер Mikrotik: из дефолтных настроек к настройкам, идеально подходящим для дома и небольшого офиса. Каждый участник, который возьмет ноутбук, сможет параллельно настраивать предоставленный ему роутер, повторяя действия тренера. Тайм-код: 01:53 Вопросы вебинара 03:00 TCP/IP за 5 минут 41:00 Введение в сети 1:06:20 MikroTik RouterOS 1:10:45 Настройка локальной сети – внутренняя адресация 1:25:50 Одноадресная рассылка 1:27:05 Широковещательная рассылка 1:28:05 Многоадресная рассылка 1:35:36 FTP-подключение. Web-подключение 1:38:01 ARP протокол 1:39:06 ARP в локальной сети 1:50:48 ARP с удаленной сетью 1:54:12 ARP Table 1:56:40 Routing 2:16:14 DHCP 2:22:29 Настройка локальной сети – DHCP Setup 2:29:41 DNS 2:42:14 Общие сведения о WiFi 2:53:30 Способы множественного доступа 3:00:16 Частоты каналов 2.4Ггц 3:06:03 Access Point 3:23:53 NAT 3:33:06 Firewall NAT – SrcNAT 3:41:15 Dst NAT 3:41:26 Проброс портов 3:42:51 Firewall 3:43:05 Firewall Rules 3:45:01 Firewall Filter 3:50:01 Connection State 3:55:44 Простая настройка Firewall 4:03:08 Сложная настройка firewall 4:06:12 Обновление RouterOS 4:06:48 RouterOS Users 4:07:10 RouterBOOT 4:08:13 Configuration Backup 4:11:19 Полезные ссылки Презентация по адресу: https://mkrtk.ru/wbinnet

июня

2021

Mikrotik для контроля сетевого трафика пользователей: составляем отчеты о пользователях и сайтах. На вебинаре мы разберем, каким образом решить часто задаваемую задачу: как определить, кто из пользователей куда ходит и на каких сайтах проводит рабочее время. Для данного метода есть несколько разноплановых подходов: — Использование специализированных DNS-сервисов (быстро, дешево, неточно) — Использование встроенного Proxy-Сервера в Mikrotik (дешево, сложно, мало данных) — Использование Mikrotik в паре с SQUID прокси (сложно, круто, много данных, много возможностей) На вебинаре мы разберем все три метода и подробно остановимся на третьем методе. Покажем, как это реализовать в своей компании. Тайм-код: 00:00 Начало вебинара 11:00 Способы сбора статистики: 11:00 Использование специализированных DNS-серверов 26:32 Использование DNS-cashe 27:56 Netflow 38:09 Использование встроенного Proxy-сервера на Mikrotik 53:38 Использование Mikrotik в паре с SQUID прокси 1:23:33 Итоги Презентация по ссылке: http://mkrtk.ru/wblogus

мая

2021

Сколько занимает настройка Mikrotik у человека, который его видит в первый раз? Обычно, несколько часов, да и результат - ниже среднего. Сколько занимает настройка Mikrotik у человека, который работал с ним ранее? Не более 10-20 минут для небольшого офиса на 20-50 человек. На вебинаре я познакомлю вас с интерфейсом Mikrotik, мы по шагам пройдем ключевые этапы настройки и разберем подводные камни, о которые обычно спотыкаются новички. Тайм-код: 01:42 Вопросы вебинара 03:34 О MikroTik 07:29 MikroTik RouterOS 10:38 MikroTik RouterBoard 13:31 Подключение к устройству по Winbox 18:19 Разделы для работы с устройством 30:40 Обновление RouterOS 37:12 RouterBOOT 39:54 RouterOS Users 41:07 Quick Set 48:23 Настройка операторов связи 54:13 PPPoE Client 54:18 Настройка локальной сети настройка bridge 56:06 Настройка локальной сети – внутренняя адресация 1:01:09 Простая настройка firewall 1:10:26 Проброс портов 1:13:26 Simple Queues 1:30:43 Configuration Backup 1:50:16 Полезные ссылки Ссылка на презентацию: http://mkrtk.ru/wbmfb

апреля

2021

С версии 7.1b3 в Mikrotik RouterOS появились долгожданные функции поддержки 802.11 ac WiFi wave 2. Из интересного MU-MIMO, beamforming а так же 802.11w и WPA3. Все эти функции уже отлично работают и на вебинаре я сравню работу на новом пакете и без него в RouterOS 6 в тех же условиях. Пообщаемся про сами функции и про их перспективы. Тайм-код: 00:00 Начало 01:25 Вопросы вебинара 03:40 WiFiWave2 18:53 802.11w 27:06 WPA3 38:01 Beamforming 49:04 Mu-MIMO 54:15 Результаты тестов. Сравнение с RouterOS 6 1:10:47 Полезные ссылки Презентация: http://mkrtk.ru/wbwifiwave2

апреля

2021

Packet Flow Diagram — это ключ к пониманию многих процессов обработки трафика в Mikrotik. Без этого не всегда получается разобраться в том, почему, например, при пробросе трафика с порта 5555 на 3389, в Firewall необходимо открывать именно порт 3389, хотя по логике вещей трафик приходит именно на порт 5555.

То, как протекает трафик по роутеру, какие цепочки активируются и как они себя ведут — важная вещь для любого специалиста по Mikrotik.

Тайм-код:

06:11 Для чего необходима Packet-Flow Diagram

07:50 Общие вопросы связанные с Packet-Flow Diagram

11:27 Packet-Flow Diagram простейший вид

12:10 Packet-Flow Diagram

15:33 Packet-Flow Diagram – подробности brdging/routing/mpls

15:55 Packet-Flow Diagram

18:14 Packet-Flow Diagram Bridging

30:11 Пример работы Bridging

32:43 Packet-Flow Diagram – подробности по цепочкам

36:22 Packet-Flow Diagram Routing

36:35 Пример работы Routing

1:03:06 Packet-Flow Diagram Routing

1:03:40 Packet-Flow Diagram – подробности по цепочкам

1:05:09 Packet-Flow Diagram – где используем

1:06:00 Автоматические процессы и решения

1:10:10 Пример работы Bridging HW-ofload

1:13:43 Routing Forwarding FastPath

1:16:41 Пример работы Ipsec

1:24:49 Полезные ссылки

Презентация по ссылке: https://mkrtk.ru/wbpfd

декабря

2020

Firewall дает огромные возможности по управлению сетевым трафиком, проходящим через Mikrotik. Вы, как администратор сети, должны суметь разделить все потоки трафика. дать каждому из них свои права, а весь лишний трафик — заблокировать. Firewall в Mikrotik по большей части позаимствован из IPTables из Linux. На вебинаре мы подробно разберем все вкладки меню IP->Firewall, назначения всех параметров и пунктов. Тайм-код: 02:27 Вопросы вебинара 03:23 Firewall filter 07:06 Работа по принципу «Если-То» 23:54 Filter Actions 57:15 Firewall NAT 1:03:33 NAT Actions 1:14:59 Connection State 1:30:49 Connection Tracking 1:31:22 Простая настройка firewall 1:33:16 Сложная настройка firewall 1:33:46 Address List 1:35:03 Блокирование сайтов через адрес листы с добавлением доменного имени 1:45:06 NAT Helpers 1:46:51 Полезные ссылки Презентация: http://mkrtk.ru/prfw

декабря

2020

Подход разделения локальных сетей l2. Буду освещать вопросы связанные с VLAN и QoS на коммутаторах mikrotik. Расскажу о mac per vlan, vlan tag и utag, dot1x, lldp-med и QoS на оборудовании mikrotik crs3xx. Тайм-код: 02:44 Темы презентации 06:17 01. VLAN общие сведения 06.29 В сетях принято уменьшать размеры широковещательного домена 12:40 Разделение на физическом уровне 23:11 Разделение на уровне коммутатора 25:34 Использование 802.1q 26:07 VLAN IEEE 802.1q 36:36 02. Способы назначения VLAN на телефоны 36:39 Способы подключения телефонов и PC 37:10 Способы подключения телефонов access VLAN 38:54 Способы подключения телефонов tag 40:29 Способы подключения телефонов tag VLAN 48:38 Способы подключения телефонов mac based vlan 53:57 lldp-med 55:24 Способы подключения телефонов lldp-med 1:00:21 Способы подключения телефонов DHCP 132 1:07:12 Способы подключения телефонов DHCP 66 1:07:29 Введение в Dot1x 1:08:32 Схема работы Dot1x 1:11:12 802.1x 1:13:22 03. QoS в l2 1:14:40 Best Effort – никаких гарантий – все равны 1:16:13 QoS на коммутаторах Crs3xx 1:17:13 QoS на коммутаторах Crs3xx ingress rate / egress rate 1:17:34 QoS на коммутаторах Crs3xx switch rules 1:25:31 Wifi – WMM 802.11e 1:31:22 WMM и DSCP 1:32:31 Ответы на вопросы Презентация: https://bit.ly/3h2KFMb

октября

2020

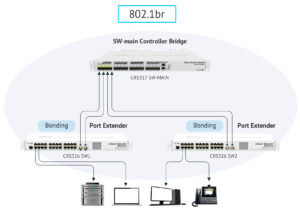

Стандарт 802.1BR (Bridge Port Extension) предназначен для стекирования свичей и получил свою первую реализацию в Mikrotik.

В RouterOS 6.48 этот функционал уже появился и мы на вебинаре рассмотрим, что он нам дает. Плюсы и минусы текущей реализации. Можно ли ставить в Продакшн или пока стоит потерпеть.

июля

2020

Несколько дней назад на YouTube-канале IDECO появился ролик, в котором представители компании сравнивают оборудование IDECO с маршрутизаторами Mikrotik. Сравнение получилось однобокое, с нашей точки зрения - некорректное, что сразу вызвало отклик в сообществе Mikrotik. Мы предложили коллегам из Ideco устроить онлайн-дебаты, в которых мы сможем обсудить реальные достоинства и недостатки тех и других устройств, пройтись по тезисам, которые прозвучали в том видео и поговорить на тему того, насколько функции FWNG (брандмауэров нового поколения) реально работают, либо это больше маркетинговый ход. Присоединяйтесь. Трансляция на нашем Youtube-канале.

июня

2020

Fail2Ban — отличный сервис для Linux-систем, позволяющий обнаруживать и блокировать злоумышленные подключения к каким-либо сервисам. Это позволяет определять и блокировать попытки перебора паролей к вашим сервисам: например, Asterisk, RDP, Web-сервер и так далее. Увы, но Mikrotik RouterOS не имеет Fail2Ban на борту. Однако, за счет гибкости настройки правил в IPTables мы реализуем этот механизм самостоятельно, поделимся с вами кодом и расскажем, как он работает. Кроме того, мы реализуем еще и конфигурацию, которая позволит Mikrotik работать с fail2Ban-службами на серверах, который он прикрывает.

июня

2020

Где вы обычно генерируете сертификаты? В easy-rsa? Puttygen? Windows CA? В вебинаре мы рассмотрим центр сертификации от MikroTik, интегрированный в RouterOS. На вебинаре будет теория, схема выпуска и отзыва сертификатов, получение сертификатов через SCEP, выпуск сертификатов для WIFI и все это в рамках RouterOS - без использования внешних систем. Тайм-код: 03:02 Содержание вебинара 04:56 Public Key Infrastructure (PKI) 06:24 X.509 07:02 Содержание сертификата. Ответы на вопросы 12:58 Атрибуты 17:18 CA 30:03 CRL 57:42 Wifi EAP-TLS RouterOS 1:12:51 SCEP 1:15:04 SCEP and CAPsMAN 1:36:04 Полезные ссылки Презентация: https://bit.ly/2ZXwwJF

апреля

2020

Продолжаем бороться с подключением удаленных сотрудников к ресурсам предприятия. На подходе вебинар про SSTP - протокол VPN востребованный любителями WIndows и безопастности. Рассмотрим как он устроен. Попробуем настроить, посмотрим особенности работы с самоподписанными сертификатами и с коммерческими. Пообщаемся на тему плюсов и минусов.

марта

2020

Используя технологию VPN каждый админ сталкивается с проблемой распространения таблиц маршрутизации на VPN-клиентов. В рамках вебинара мы разберем несколько разных подходов к решению этой задачи, рассмотрим не менее 5-ти способов. Определим, какие способы лучше подходят для разных типов VPN: OpenVPN, IPSec, PPTP, L2TP и прочих. Сравним разные подходы на примерах, разберем плюсы и минусы каждого типа. В связи с известными событиями у всех нас появилось много работы - тему как организовать доступ сотрудников к рабочим ресурсам. Проще говоря как сделать удаленку. И главная проблема при подключении сотрудников состоит в том как передать маршруты на удаленное устройство. Какие могут быть варианты в разных ситуациях. На вебинаре поговорим о схемах на оборудовании mikroik, как решать вопросы с клиентскими устройствами и в целом о подходе.

февраля

2020

На Mikrotik есть прекрасная возможность — это HotSpot, который позволит пустить гостей вашей компании в отдельную сеть с собственной авторизацией, лимитами по трафику и времени и даже страницей с рекламой. Но есть нюанс: если кто-то, подключившись к вашей сети, осуществит противоправное действие в Интернете, например, поставит лайк картинке с распятым Гитлером, то вашу организацию могут привлечь и по статье за оскорбление чувств верующих, за разжигание межнациональной розни и многое другое. А если кто-то позвонит и скажет о заложенной бомбе, то проблем будет еще больше. Придут к вам и спрашивать будут с вас. Поэтому вы должны знать всех, кому вы предоставляете доступ в Интернет. Для этого вы можете либо каждого пользователя выпускать в Интернет по паспорту, либо автоматизировать это, сделав SMS-авторизацию или звонок через Asterisk На вебинаре мы расскажем и покажем нашу разработку, которую мы предоставляем в бесплатный доступ всем желающим, которая позволит вам из обычного HotSpot сделать HotSpot с SMS-авторизацией и авторизацией по звонку.

февраля

2020

Существует множество вариантов организации защищенных туннелей между офисами. Один из вариантов L2tp + ipsec. Несмотря на то что обычно данная связка используется как способ подключения мобильных сотрудников к офисным ресурсам у нее есть свои плюсы в схеме сеть-сеть. На вебинаре поговорим о плюсах. Поговорим о том как сделать ipsec на сертификатах для работы с l2tp.

января

2020

Dot1x - это очень крутая (хоть и сложная) технология защиты Локальной сети организации от подключения сторонних устройств. Работает по принципу аутентификации пользователя устройства: например, в зависимости от того, в какой группе работает пользователь, мы можем динамически задать ему необходимый VLAN. Сел бухгалтер за чужой комп, залогинлся под своей учеткой - оказался в том же VLAN, в котором работают другие бухи. В Mikrotik routeros с версии 6.45 появилась новая функция Dot1x. Научимся ее настраивать и траблшутить проблемы. Так же узнаём чем может быть полезен dot1x помимо безопасности проводного подключения. Будем использовать windows nps, ad и ca.

ноября

2019

В гостях: Сергей Богинский. Инженер технической поддержки (15 лет), маркетинг, организатор MUM'ов (в том числе российского) Про что: всего и не опишешь, но если коротко: - Этимология названия из первых уст. - В чём идеология Mikrotik (зачем он этому миру) и какова конечная цель? Он был рождён because we can или решали какую-то проблему? - Почему домашние Mikrotik на самом деле не домашние? Настроечный ад. Мало памяти, слабый usb\poe тракт и т.д. Есть ли этому объяснение? - Я хочу %function_name%. Как Mikrotik работает с аудиторией? Кто и как принимает решение о внесении новых функций? Можно-ли увидеть road map? - Насколько Router OS не линукс? - Техподдержка. - Router OS это замечательно, но что с аппаратными роутерами? И где максимально тупые молотилки трафика на over 48 портов. - Судьба метароутера или где мой докер?? - я хочу\могу\готов помочь допилить роутерос и\или искать баги. У вас есть багбаунти программа или другие методы поощрения? - Что не так с шифрованием. Даже при наличии чипа, проц погибает. - ФСТЭК, ФСБ, сертификация и одобренное шифрование. Вы можете написать свой вопрос тут, а мы постараемся его задать:

октября

2019

Разберем, что такое VLAN-ы, для чего нужны, где целесообразно использовать. Как проектировать сеть с учетов VLAN-ов. Какое оборудование с ними работает. Разберем реализацию VLAN на Mikrotik. Познакомимся с технологией QnQ (802.1ad): что это и как применять в компании. Научимся настраивать VLAN-ы на Mikrotik. Тайм-код: 01:10 Вопросы вебинара 01:51 Один широковещательный домен. Все устройства могут общаться друг с другом через ARP 07:20 Вариант № 1. Устройства общаются между друг-другом через маршрутизатор. Все находятся в разных ip-сетях 09:21 Вариант № 2. Устройства находятся в разных широковещательных доменах, но в рамках одного коммутатора 10:41 Вариант № 3. Функциональные группы находятся на разных свитчах 12:27 VLAN 26:24 802.1ad QnQ 27:42 Реализация VLAN на MikroTik RouterOS 29:19 Программная реализация на RouterOS 802.1Q и 802.1ad 33:29 Management VLAN 55:13 Настройка tag / untag VLAN Презентация: http://bit.ly/2onGQdS

сентября

2019

На MUM-2019 компания Mikrotik анонсировала beta-версию столь долгожданного RouterOS 7. Очень интересно узнать, что именно спрятано у него под капотом, чем мы и займемся на вебинаре!

сентября

2019

Несмотря на то, что Mikrotik – это сильный инструмент для защиты сети, сам Mikrotik требует настройки, чтобы так же не оказаться взломанным. На вебинаре мы разберем: - Почему не хватает firewall для защиты mikrotik - Почему не хватает защиты в /ip services - Как использовать службу neighbor - Как использовать tool mac server - Общие рекомендации по защите - Почему у нас не взломали ни одного роутера - Как и когда правильно обновлять Знания полученные на вебинаре помогут надежно защитить Ваш Mikrotik от сетевых атак, которые нередко направлены именно на маршрутизаторы.

августа

2019

На вебинаре мы расскажем о том, как правильно выбирать оборудование Mikrotik под ваши задачи. Расскажем о актуальных линейках оборудования, достанем из коробки и внимательно рассмотрим самые интересные девайсы.

Рассмотрим, почему роутеры Mikrotik за 1000 и за 100.000 рублей имеют одинаковый функционал, однако решают разные задачи.

июля

2019

Сколько занимает настройка Mikrotik у человека, который его видит в первый раз? Обычно, несколько часов, да и результат - ниже среднего. Сколько занимает настройка Mikrotik у человека, который работал с ним ранее? Не более 10-20 минут для небольшого офиса на 20-50 человек. На вебинаре мы познакомимся с интерфейсом Mikrotik, по шагам пройдем ключевые этапы настройки и разберем подводные камни, о которые обычно спотыкаются новички. Подключайтесь, будет полезно!

марта

2019

Кольцевая отказоустойчивая топология с использованием RSTP/STP на свичах Mikrotik 3XX. На вебинаре мы соберем и настроем схему с избыточностью и прокачаем в ней ряд полезных фич. Разберем технологию "MAC on VLAN", которая дает возможность автоматически назначать порту необходимый VLAN, увидев именно само устройство и определив его по MAC-адресу. Настроим возможности DHCP Snooping для поиска в сети чужерожных DHCP-серверов и их активного подавления.

декабря

2018

Mikrotik поддерживает большое количество разных типов VPN. Один из наиболее популярных - это OpenVPN, поскольку его открытая реализация позволяет использовать технологию на большом количестве разных платформ. Тем не менее, использование OpenVPN на Mikrotik имеет ряд особенностей, с которыми мы хотим вас познакомить. Разберем, как генерировать сертификаты на RouterOS. Научимся создавать конфигурацию для подключения мобильных клинетов. Разберем, какие правила Firewall необходимы для корректной работы данной схемы.

ноября

2018

Приглашенный гость Владимир Кузнецов.

Владимир хотел выступить с данной темой на прошедшем MUM в Москве, но не попал в список выступающих. Я со своей стороны хочу предоставить Владимиру такую возможность на нашей площадке. Давай приоткроем занавес за которым скрывается эта технология. Посмотрим как утроены сети провайдеров и какие дополнительные услуги на основе MPLS они могут предоставлять.

Keerti Kompella - Один из главных разработчиков MPLS.

октября

2018

Как защитить сеть своей компании от ИТ-подрядчиков, которые вынуждены работать на ваших серверах: обновлять софт, инсталлировать решения, решать технические проблемы.

Мы рассмотрим возможности Mikrotik, которые помогут без изменения топологии решить эту задачу, потратив 20 минут времени на настройку и роутер, стоимостью в 1000 рублей.

Мы рассмотрим возможности Mikrotik, которые помогут без изменения топологии решить эту задачу, потратив 20 минут времени на настройку и роутер, стоимостью в 1000 рублей.

октября

2018

На конфереции Mikrotik я выступлю с темой реализации системы безопасности по типу IDS/IPS с помощью Suricata, которая будет интегрирована с Mikrotik. А на вебинаре мы реализуем эту схему с нуля.

Мы рассмотрим по шагам, как реализовать эту схему, посмотрим как она работает, на какие события безопасности и как она может реагировать.

Мы рассмотрим по шагам, как реализовать эту схему, посмотрим как она работает, на какие события безопасности и как она может реагировать.

сентября

2018

На конференции AsterConf я выступил с докладом и мастер-классом о защите VoIP сетей с помощью оборудования Mikrotik. Я рассказал и показал в работе, каким образом Firewall, фильтры и вспомогательные механизмы могут защитить именно телефонный трафик. Теперь я хочу рассказать и показать это всем, кто подписан и участвует в наших вебинарах.

сентября

2018

Суммарная емкость всех портов локальной сети измеряется десятками гигабайт/сек, однако выход в Интернет у любой компании редко превышает несоклько десятков мегабайт.

Как с помощью роутера разделить весь трафик на разные категории и сделать приоритезацию этого трафика, чтобы в первую очередь доступ к каналу получал именно важный трафик, а только потом - все остальные. Как сделать так, чтобы IP-телефония в компании работала без прерываний и рывков - все это будет на вебинаре.

Мы разберем типы очередей (да, их несколько и работают они по-разному), разберем в каких случаях лучше использовать, например, PCQ, а в каких - остальные..

Выясним, как настраивать работу с несколькими провайдерами Интернет. И, что очень важно и редко разбирается - как использовать QoS в сетях, где есть VPN.

Как с помощью роутера разделить весь трафик на разные категории и сделать приоритезацию этого трафика, чтобы в первую очередь доступ к каналу получал именно важный трафик, а только потом - все остальные. Как сделать так, чтобы IP-телефония в компании работала без прерываний и рывков - все это будет на вебинаре.

Мы разберем типы очередей (да, их несколько и работают они по-разному), разберем в каких случаях лучше использовать, например, PCQ, а в каких - остальные..

Выясним, как настраивать работу с несколькими провайдерами Интернет. И, что очень важно и редко разбирается - как использовать QoS в сетях, где есть VPN.

сентября

2018

Тема, которая набрала больше всех "плюсов" в нашем голосовании: как использовать возможности Switch-чипа в Mikrotik.

На вебинаре узнаем, чем возможности коммутации, условного Mikrotik HAP Lite отличаются от маршрутизаторов Mikrotik Cloud Router Switch. Какие нюансы работы механизмов HW Offload, ACL и VLAN.

Свич в новой реализации RouterOS 6.41 — отказ от master\slave портов и как это повлияло на реализацию VLAN и ACL в различных продуктах MikroTik.

На вебинаре узнаем, чем возможности коммутации, условного Mikrotik HAP Lite отличаются от маршрутизаторов Mikrotik Cloud Router Switch. Какие нюансы работы механизмов HW Offload, ACL и VLAN.

Свич в новой реализации RouterOS 6.41 — отказ от master\slave портов и как это повлияло на реализацию VLAN и ACL в различных продуктах MikroTik.

июля

2018

Часто для того, чтобы связать производственные помещения или просто обеспечить Интернетом удаленный объект, используются специализированные WiFi-решения. У компании Mikrotik есть целая линейка такого оборудования, как решения по доступным ценам (до 10.000 рублей за радиомост), так и ультрамощные системы для специализированных применений. Однако, настроить мост - это чуть сложнее, чем одну точку сделать AP, а вторую - Bridge. Формально, можно и так, но наилучших результатов можно получить только если вдумчиво подобрать все параметры.

мая

2018

OSPF - это протокол динамической маршрутизации, который реализован практически на всем приличном корпоративном сетевом оборудовании. OSPF - это стандарт де-факто для любой сети, в которой используется динамическая маршрутизация. Мы разберем основные особенности OSPF: как он устроен, как работает, как настраивается. В рамках вебинара соберем сеть, которая на ваших глазах будет настроена на работу с OSPF. Далее начнем экспериментировать, отрезая отдельные каналы или убивая отдельные маршрутизаторы, при этом наблюдая за тем, как перенастраивается маршрутизация на всех роутерах.

мая

2018

Ansible - это популярное OpenSource ПО для централизованного управления конфигурациями серверов, роутеров (в нашем случае Mikrotik) и другого сетевого оборудования. Когда в вашей сети количество роутеров измеряется не единицами, а десятками (ну хотя-бы от 10 штук), то встает вопрос об удобном централизованном управлении. И Ansible для этого - отличный механизм. На вебинаре мы разберем, как работает связка Mikrotik + Ansible. Какая архитектура этого решения. Где есть подводные камни и как их обойти. Этот вебинар будет однозначно полезен всем админам средних и крупных сетей. Мы покажем все не на слайдах а в живой демонстрации. Будет интересно!

марта

2018

На Mikrotik есть прекрасная возможность - это HotSpot, который позволит пустить гостей вашей компании в отдельную сеть с собственной авторизацией, лимитами по трафику и времени и даже страницей с рекламой.

Но есть нюанс: если кто-то, подключившись к вашей сети, осуществит противоправное действие в Интернете, например, поставит лайк картинке с распятым Гитлером, то вашу организацию могут привлечь и по статье за оскорбление чувств верующих, за разжигание межнациональной розни и многое другое. А если кто-то позвонит и скажет о заложенной бомбе, то проблем будет еще больше.

Придут к вам и спрашивать будут с вас.

Поэтому вы должны знать всех, кому вы предоставляете доступ в Интернет. Для этого вы можете либо каждого пользователя выпускать в Интернет по паспорту, либо автоматизировать это, сделав SMS-авторизацию.

На вебинаре мы расскажем и покажем нашу разработку, которую мы предоставляем в бесплатный доступ всем желающим, которая позволит вам из обычного HotSpot сделать HotSpot с SMS-авторизацией.

Но есть нюанс: если кто-то, подключившись к вашей сети, осуществит противоправное действие в Интернете, например, поставит лайк картинке с распятым Гитлером, то вашу организацию могут привлечь и по статье за оскорбление чувств верующих, за разжигание межнациональной розни и многое другое. А если кто-то позвонит и скажет о заложенной бомбе, то проблем будет еще больше.

Придут к вам и спрашивать будут с вас.

Поэтому вы должны знать всех, кому вы предоставляете доступ в Интернет. Для этого вы можете либо каждого пользователя выпускать в Интернет по паспорту, либо автоматизировать это, сделав SMS-авторизацию.

На вебинаре мы расскажем и покажем нашу разработку, которую мы предоставляем в бесплатный доступ всем желающим, которая позволит вам из обычного HotSpot сделать HotSpot с SMS-авторизацией.

марта

2018

Суперкрутая возможность роутеров Mikrotik - это использование скриптов. Скрипты позволяют значительно расширить функциональность роутеров, позволяя создавать функции, которых не было в RouterOS. На вебинаре мы разберем, как писать простые скрипты. Какой язык программирования используется в Mikrotik. Какие приемы можно использовать, как выполнять отладку. Мы разберем как вызываются скрипты: по событиям, по расписанию, из консоли и т.д. Не ожидайте, что после этого вебинара вы станете гуру по программированию для Mikrotik: вовсе нет. Однако для тех, для кого тема скриптов была за пеленой тумана, после вебинара все станет значительно проще и понятнее для восприятия.

марта

2018

Развиваем и углубляемся в тему Packet-Flow Diagram. Разбираемся в том, как работает Mangle: механизм тегирования пакетов, необходимый в QoS. Внимательно и детально рассматриваем механизм NAT, PAT, их варианты использования и опции. Изучаем Connection Tracker: что это такое, как это работает и что будет, если его отключить

марта

2018

Packet Flow Diagram - это ключ к пониманию многих процессов обработки трафика в Mikrotik. Без этого не всегда получается разобраться в том, почему, например, при пробросе трафика с порта 5555 на 3389, в Firewall необходимо открывать именно порт 3389, хотя по логике вещей трафик приходит именно на порт 5555. То, как протекает трафик по роутеру, какие цепочки активируются и как они себя ведут - важная вещь для любого специалиста по Mikrotik. В рамках первого вебинара мы не сможем охватить полностью всю эту тему: ей будут посвящены дополнительные вебинары. Но приоткрыть завесу тайны и разобраться в основных понятиях и процессах у нас точно получится. Приходите, это реально важный вебинар!

февраля

2018

Первая из тем, предложенная и выбранная вами, наши дорогие участники вебинаров! На вебинаре мы рассмотрим, какие есть технологии для управления маршрутизацией в Mikrotik. Рассмотрим, как работают рекурсивные маршруты и в каких кейсах их использование необходимо. Разберем, как рекурсивные маршруты, ECMP и прочие технологии работают на помощь при создании Dual-WAN и Multi-WAN решений. Обсуждаем кейсы, в которых используются маршруты Blackhole, Unreachable, Prohibited.

января

2018

Fail2Ban - отличный сервис для Linux-систем, позволяющий обнаруживать и блокировать злоумышленные подключения к каким-либо сервисам. Это позволяет определять и блокировать попытки перебора паролей к вашим сервисам: например, Asterisk, RDP, Web-сервер и так далее. Увы, но Mikrotik RouterOS не имеет Fail2Ban на борту. Однако, за счет гибкости настройки правил в IPTables мы реализуем этот механизм самостоятельно, поделимся с вами кодом и расскажем, как он работает. Кроме того, мы реализуем еще и конфигурацию, которая позволит Mikrotik работать с fail2Ban-службами на серверах, который он прикрывает.

января

2018

RIP - это протокол, поддерживаем практически всем корпоративным сетевым оборудованием. Для крупных сетей этот протокол в силу архитектурных особенностей не очень подходит. Но вот для небольших сетей, где количество роутеров не измеряется десятками, этот протокол явно не уступает OSPF в своих потребительских свойствах. Одна из причин такого утверждения в том, что протокол OSPF круче, но сложнее. Из-за его неправильной настройки можно столкнуться с рядом проблем. RIP проще и дает вам меньше шансов на ошибку. На вебинаре мы соберем схему, настроим RIP. Вы удивитесь простоте и скорости настройки. Также мы разберем механизм редистрибуции статических и динамических маршрутов других протоколов.

С вами скоро свяжутся