IP-адрес с MAC-адресом не связан никоим образом и можно выяснить какой MAC-адрес у устройства только с использованием ARP-запроса. Для этого используется ARP- запрос в заголовке которого у нас указывается IP-адрес и посылается широковещательным запросам в нашу локальную сеть.

После этого, устройство, у которого есть такой IP-адрес на интерфейсе должно ответить со своим MAC-адресом и следовательно, можно этот MAC-адрес добавить свою ARP таблицу.

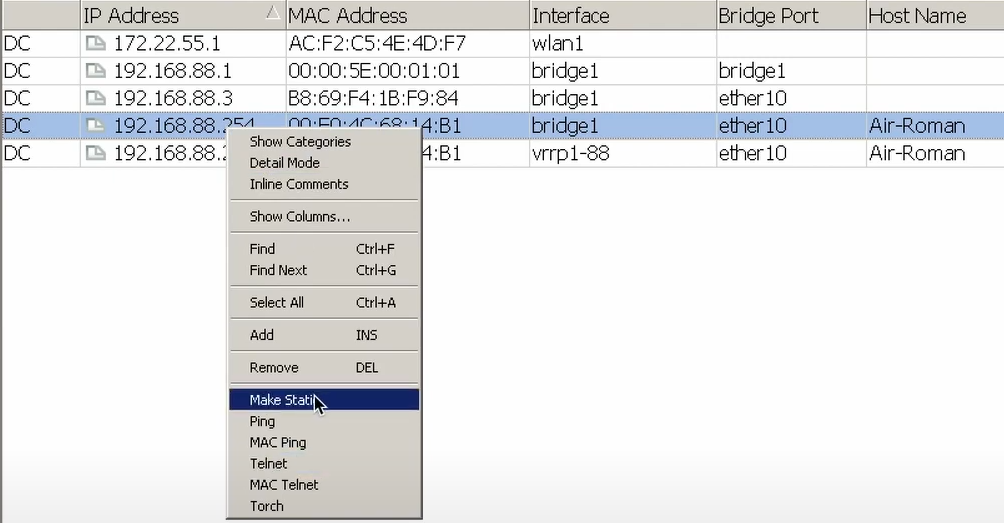

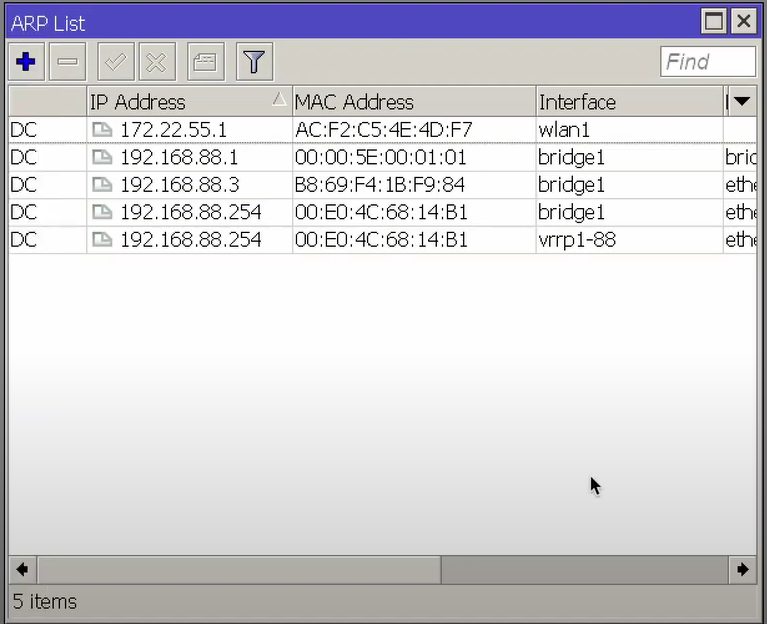

Любую ARP запись можно сделать статической, после чего есть возможность менять MAC-адрес, интерфейс и каким-то образом управлять.

ARP

/ip/dhcp-server/lease/make-static [find where address=192.168.88.254]

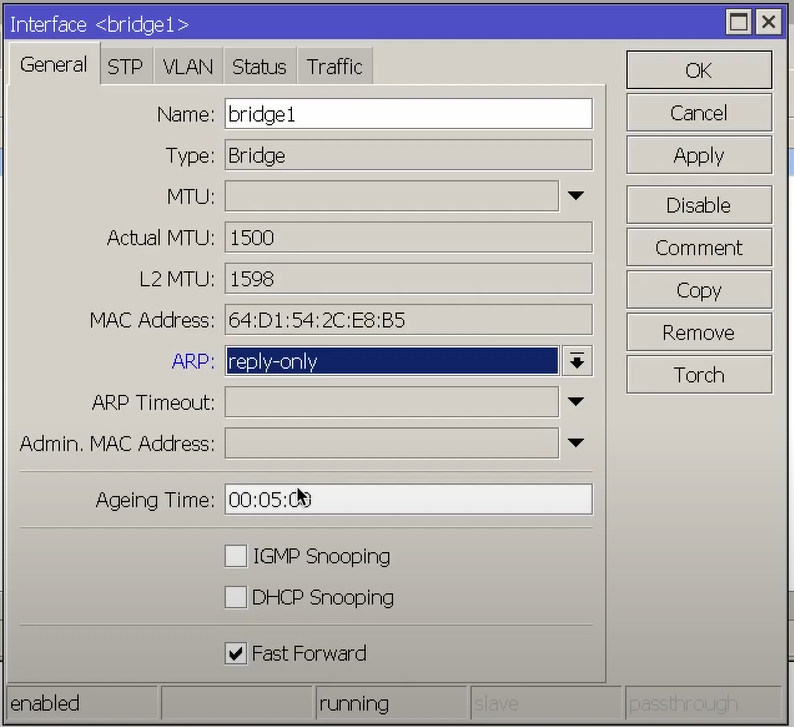

Дело в том, что ответить на ARP запрос может вообще любое устройство, которое находится в нашей локальной сети, это и будет уязвимостью ARP-протокола. Для такой ситуации можно использовать опцию на Bridge или на другом интерфейсе, который смотрит в локальную сеть, так называемая опция reply-only, то есть отвечать только на известные адреса.

/interface/bridge/set bridge arp=reply-only

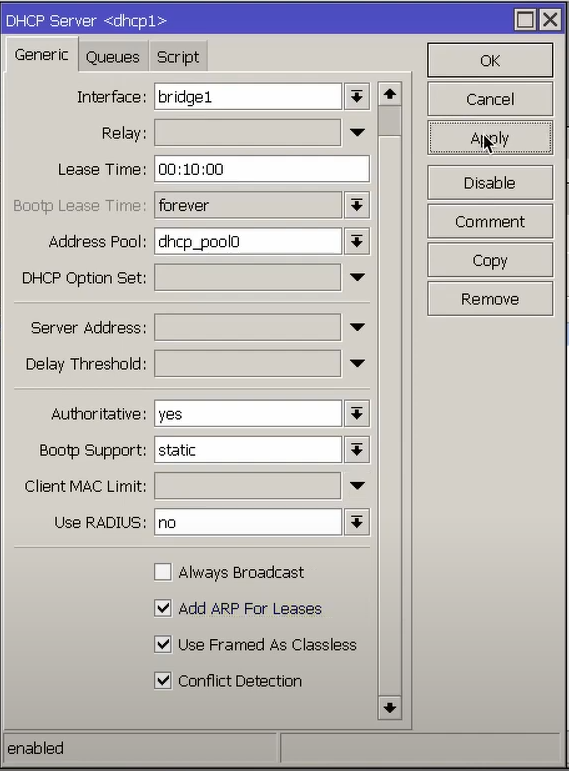

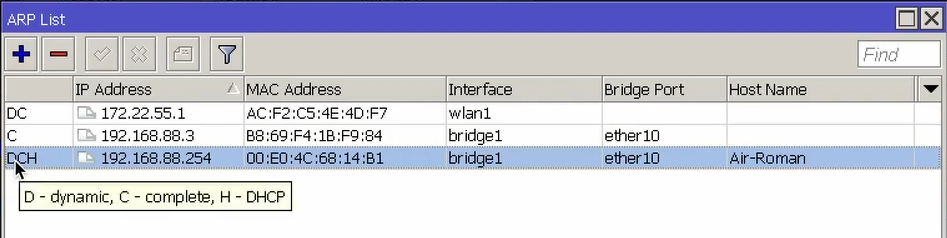

В момент, когда устройство не может получить доступ до роутера можно вручную добавить в таблицу ARP List IP-адрес и MAC-адрес нашего устройства, но также мы можно использовать и DHCP-сервер, который сможет заполнить ARP таблицу соответствующим IP- адресом и MAC-адресом.

После этого появляется запись нашего IP-адреса и MAC-адреса с пометкой что эта запись была добавлена с помощью сервера DHCP и наше устройство начало получать доступ к нашему роутеру, тем самым мы увеличили безопасность нашей локальной сети, при этом уменьшив зону атаки.

На этом обзор ARP протокола закончен.

System

System

Firewall

Firewall

Беспроводные технологии

Беспроводные технологии

Мониторинг

Мониторинг

Hardware

Hardware

Основы сетевых технологий

Основы сетевых технологий

С вами скоро свяжутся